K zabezpečení informací a všeho, co je potřeba k jejich zpracování, je třeba vynakládat mnoho úsilí, peněz, času a práce. Jak tyto zdroje využívat, abychom co nejúčinněji ochránili to, co je pro nás důležité, a přitom jimi neplýtvali? Odpovídat na tuto otázku je hlavním cílem řízení rizik; jinými slovy:

efektivita vynakládání zdrojů je hlavním cílem řízení rizik.

V opačném případě, tedy při neefektivní alokaci zdrojů na bezpečnost informací, dochází na jedné straně k tomu, že vynakládáme velké zdroje, abychom se bránili malým ztrátám; čili plýtváme, a na straně druhé nevynakládáme dostatečné zdroje tam, kde hrozí velké ztráty; tudíž riskujeme více, než si můžeme dovolit.

Princip řízení podle rizik je uplatňován v celé řadě aplikovaných oborů, typicky např. v pojišťovnictví, investicích, projektovém řízení, zdravotnictví atd. Naprosto nepostradatelnou roli však hraje v bezpečnostních oborech. Příkladem je rizikové inženýrství, kdy jsou vyhodnocována rizika mimořádných událostí v určité lokalitě, požární bezpečnost, zpravodajství a dále také ochrana osobních údajů, pro kterou řízení podle rizik zavádí evropské nařízení GDPR.

V kybernetické bezpečnosti je řízení bezpečnosti informací podle rizik zásadním principem, který je uplatňován ve všech fázích systému řízení bezpečnost informací prostřednictvím procesu známého jako řízení rizik.

Řízení kybernetických rizik vyžaduje aktivní přístup vrcholového vedení organizace, bezpečnostního managementu, vedoucích pracovníků, ale i dalších pracovníků, kteří odpovídají za určitý typ informace nebo bezpečnost procesu. Typicky to může být např. asistent ředitele, který vede zápisy z porad, nebo údržbář objektu zodpovědný za fungování prvků k fyzické ochraně objektu (např. kamerového systému).

Při řízení kybernetických rizik pracujeme s celou řadou pojmů. Většina z nich je využívána pro analýzy rizik v různých oborech, avšak některé mohou mít v rámci bezpečnosti systému specifický význam.

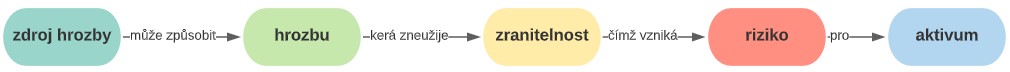

Základní pojmy a jejich vzájemné vazby jsou znázorněny na obrázku:

Primární aktivum: procesy a zejména informace v nich, které ochraňujeme.

Podpůrné aktivum: fyzické objekty, osoby, technické vybavení, programové vybavení, sítě a síťové prvky, poskytovatelé služeb, data, která jsou důležitá pro fungování a bezpečnost primárních aktiv.

Zpracování informací: jakákoli operace prováděná v rámci životního cyklu informace (vytvoření, editování, uložení, likvidace…).

Hodnota aktiva: nároky na ochranu důvěrnosti, dostupnosti a integrity (správnosti a celistvosti) aktiva.

Zdroj hrozby: původce hrozby, může být lidského i nelidského charakteru; jsou to např.: zaměstnanci, dodavatelé, vnitřní útočníci, vnější útočníci, cizí stát, přírodní pohromy, hardware, software apod.

Hrozba: vnitřní a vnější jevy, které mohou narušit bezpečnost informací.

Riziko uskutečnění se hrozby vůči konkrétnímu aktivu

Míra / velikost rizika: bezrozměrná veličina vyjadřující relativní závažnost rizika odvíjející se většinou od hodnoty aktiva, pravděpodobnosti rizika, jeho dopadů a zranitelnosti aktiva vůči riziku.

Akceptovatelná úroveň rizika: úroveň rizika, kterou se vedení organizace rozhodne akceptovat při dosahování svých obchodních cílů.

Zranitelnost: známá slabina aktiva nebo systému, jejímž zneužitím se může hrozba vůči aktivu uskutečnit.

Bezpečnost: stav, kdy jsou rizika snížena na / pod akceptovatelnou úroveň.

Zvládání rizik: způsob vypořádání se s riziky.

Proces řízení rizik probíhá v pravidelných cyklech. Délka těchto cyklů bývá 1 až 3 roky a odvíjí se od kritičnosti organizace z hlediska významu pro zajištění kybernetické bezpečnosti státu (většinou je vyjádřen statusem, který organizaci náleží podle §2 zákona č. 181/2014 Sb., o kybernetické bezpečnosti; např. kritická informační infrastruktura, provozovatel základní služby apod.).

Kromě pravidelných cyklů by měl být cyklus řízení rizik započat i v případě, že dojde ke změně významné pro rizikový profil organizace. Příkladem takové změny je např. fúze s jinou organizací, změna organizační struktury podniku, prudký nárůst či úbytek pracovníků nebo přechod na nové technologie.

Existuje celá řada pramenů informační bezpečnosti, podle kterých je možné sestavit různé metodiky k řízení rizik. Lze však identifikovat základní fáze, které jsou pro tyto metodiky společné. Jednotlivé základní fáze cyklu řízení rizik a to, jak je většinou vnímána jejich provázanost, jsou znázorněny na obrázku:

.jpg)

Stanovení hranic

Každý cyklus řízení rizik se nemusí nutně týkat kybernetických rizik celé organizace. Dobrou praxí u velkých organizací je provést první cyklus pro celou organizaci a další cykly věnovat oblastem, kterými mohou být jednotlivé organizační celky, výrobní procesy či důležité informační systémy. Výběr těchto oblastí by měl být zvolen na základě přezkoumání systému řízení bezpečnosti informací a cílů, které pro nadcházející období přijal zástupce vrcholového vedení organizace.

Identifikace rizik

Identifikace rizik zahrnuje identifikaci:

K identifikaci rizik lze použít celou řadu zdrojů a metod. Často používanými zdroji jsou katalogy hrozeb obsažené v pramenech bezpečnosti informací jako je vyhláška č. 82/2018 Sb., o kybernetické bezpečnosti, norma ISO/IEC 27005:2011, IT Gruntschutzhandbuch, NIST SP 800-53 a další. Velice přínosnou metodou, jak konkretizovat relevantní hrozby v konkrétním prostředí organizace nebo jak odhalit nové hrozby, je např. brainstorming.

Dobrá praxe pak radí formulovat zjištění prostřednictvím vytváření rizikových scénářů; např.:

Pracovník, jehož důvěryhodnost nebyla prověřena, je schopen, zneužitím nevhodného nastavení přístupových oprávnění informačního systému XY, zneužít citlivé informace zpracovávané v tomto informačním systému.

Analýza rizik

Při analýze rizik zjištěné riziko, často ve formě rizikového scénáře, hodnotíme z hlediska jeho proměnných, což jsou zásadně:

Kromě pravděpodobnosti a dopadu, které jsou do vzorců pro výpočet velikosti rizik zahrnuty vždy, mohou být zahrnuty i další proměnné; typicky jde o:

Fáze analýzy rizik se nejvíce liší podle různých metodik. Pro její pohodlnější provádění je na trhu navíc dostupná celá řada nástrojů, která paletu možných metodik ještě rozšiřuje. Metodiky se liší zejména podle toho, o který ze tří základních typů analýzy rizik se jedná:

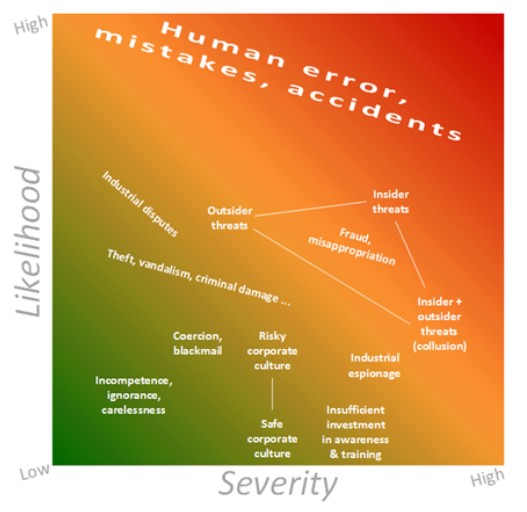

Kvalitativní analýza rizik je hojně používaná, protože je nejméně náročná na množství a přesnost vstupních dat. Jejím nedostatkem je ovšem poměrně velká míra subjektivity. Při kvalitativních analýzách se většinou míry proměnných odhadují na základě řízených rozhovorů s garanty aktiv a rizik a třídí se pomocí verbálních stupnic např. na nízké, střední, vysoké a kritické. Výsledky pak bývají znázorňovány pomocí tzv. „heatmaps“, jako je např. tato:

Semikvantitativní analýza rizik je, jak název napovídá, něco mezi kvalitativní a kvantitativní analýzou. S nadsázkou lze říct, že jde spíše o kvalitativní analýzu, kde byly škatulky nízké, střední, vysoké apod. nahrazeny pořadovými stupnicemi 1, 2, 3, 4. Díky tomu pak lze riziko vyjádřit číselnou hodnotou, která však nevyjadřuje míru rizika v pravém slova smyslu, ale jen informaci o relativní velikosti rizik navzájem. Výsledky semikvantitativní analýzy rizik většinou zahrnují kromě dopadu a pravděpodobnosti hrozby vůči aktivům také hodnoty aktiv a míru zranitelnosti aktiv vůči dané hrozbě. V současnosti jde o nejhojněji používaný způsob provádění analýzy rizik v kybernetické bezpečnosti.

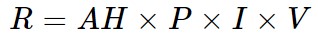

Prakticky jde zpravidla o aplikaci vzorce:

R – riziko

AH – hodnota aktiva

P – pravděpodobnost / frekvence výskytu hrozby

I – míra dopadu hrozby

V – míra zranitelnosti

Kvantitativní analýza rizik je nejobjektivnější a nejpřesnější metodou, avšak je používána zřídka vzhledem ke své náročnosti. Největším úskalím bývá zejména nedostatek vstupních dat a jejich přesnost. Při kvantitativní analýze jsou používány pokročilé statistické a analytické metody a simulace, pro které je třeba sesbírat mnoho dat z interních a externích zdrojů tak, aby byla objektivně měřitelná.

Zahrnují zejména hodnoty aktiv vyjádřené peněžní hodnotou, dopady vyjádřené peněžní hodnotou, pravděpodobnost jako procento za časový úsek atd. Do výpočtu rizik při kvantitativní analýze kybernetických rizik se většinou navíc zapojuje celá řada dalších faktorů, které mohou vést ke ztrátové události nebo přispět k výši ztráty. Jednotlivé proměnné jsou měřeny prostřednictvím poměrových stupnic, což zmírňuje rizika spojená s kognitivní předpojatostí oproti používání např. stupnic pořadových.

Hodnocení rizik

V tomto kroku jsou porovnány úrovně rizika s kritérii hodnocení rizik a s kritérii pro akceptovatelnou úroveň rizika. Výstupem je seznam rizik roztříděný do úrovní tak, jak jsou závažná pro organizaci, a zejména jsou určena rizika, která je možno akceptovat a pro která je třeba vybrat a naplánovat vhodný způsob zvládání.

Zvládání rizik

Jedná se o fázi, kdy dochází k výběru způsobu vypořádání se s riziky a k naplánování činností k jejich zvládání. Možné způsoby, jak zvládat rizika, jsou:

K zaznamenání způsobu zvládání jednotlivých rizik včetně konkrétních činností a odpovědností za jejich provedení slouží dokument známý jako „Plán zvládání rizik“. Za zvládání konkrétního rizika nese odpovědnost vlastník rizika. Tím je nejčastěji vysoce postavený manažer organizace, který disponuje dostatečnými pravomocemi a mandátem k výběru vhodné reakce na riziko a může k tomu uvolnit potřebné zdroje.

Vlastník rizik by měl posoudit, případně pověřit k tomu určenou osobu v organizaci, zda potenciální přínos řešení převyšuje náklady, které je třeba na něj vynaložit; provést tzv. „cost-benefit analysis“. Zjednodušit tento proces lze použitím některých specializovaných nástrojů.

Vyhodnocování účinnosti zvládání rizik

Vyhodnocování účinnosti zvládání rizik je standartně prováděno zejména na základě porovnávání výsledků analýzy rizik prováděné v jednotlivých cyklech. K tomu je zapotřebí, aby byla pro analýzu rizik používána stejná metodika, respektive stejné metriky pro měření proměnných u rizika. To zajistí porovnatelnost výsledků analýz rizik a umožní to hodnotit účinnost opatření ve střednědobém a dlouhodobém časovém horizontu.

Organizace s rozvinutými systémy řízení bezpečnosti informací mají rovněž vyvinutou řadu rizikových indikátorů, které umožňují konkrétní zásadní rizika vyhodnocovat průběžně. Příkladem takového indikátoru může být nízké procento proškolených uživatelů chráněného informačního systému, které představuje hranici, kdy míra rizika např. sociálního inženýrství přesahuje stanovenou akceptovatelnou hranici rizik.

Zahrňte do procesu řízení rizik všechny relevantní osoby, organizační celky apod.

Výběru metodiky k analýze rizik a zejména použitým metrikám věnujte náležitou pozornost.

Uvažujte o pravděpodobnosti ztráty při rozhodování, jak zvládnout riziko.

Provádějte posouzení rizik pravidelně, sledujte jejich vývoj a neopomíjejte dříve akceptovaná rizika, protože jejich velikost může v čase růst.

Uvažujte o změnách prostředí, o nových hrozbách a z nich vyplývajících rizicích; buďte kreativnější než útočníci a jiné zdroje hrozeb.